OpenSSL v3 İçin Yüksek Zafiyet Uyarısı

KONU: OpenSSL, 2 adet Yeni Yüksek Güvenlik Zafiyeti

Resmi danışma belgesinde yayınlanan (2) iki güvenlik açığı hakkında özet:

- CVE-2022-3602 – TLS (X.509) sertifikaları doğrulanırken tetiklenebilen 4 baytlık yığın arabellek taşması, CVE-2022-3602, çökmelere veya uzaktan kod yürütülmesine (RCE) neden olmak için kullanılabilir.

- CVE-2022-3786 – TLS (X.509) sertifikaları doğrulanırken tetiklenebilen, ancak saldırganın taşan verileri kontrol etmesine izin vermeyen, rastgele uzunlukta bir yığın arabellek taşması, CVE-2022-3786, hizmet reddi durumunu tetiklemek için kötü niyetli e-posta adresleri aracılığıyla tehdit aktörleri tarafından kullanılabilir.

OpenSSL, güvenliği arttırmayı amaçlayan, açık kaynak kodlu, SSL ve TLS protokolleri kullanan bir yazılım kütüphanesidir. Genellikle ağ uygulamaları ve sunucular oluşturmak için kullanılmaktadır.

TLS (Taşıma Katmanı Güvenliği) ve SSL (Güvenli Yuva Katmanı) protokollerini uygulamak için bir araç setidir. Bu SSLeay lisansı ve OpenSSL lisansı altında ücretsiz(açık kaynak) olarak sağlanmaktadır.

1995-1998 yılları arasında Eric A. Young ve Tim J. tarafından geliştirilmiştir. Linux, Windows ve Unix işlem sistemlerinde çalışmaktadır. OpenSSL yazılım dili C ve C++ ‘dır. OpenSSL genel olarak sertifika oluşturmaya bu sertifikaları imzalamaya ve dağıtmaya yaramaktadır. Bu oluşturulan sertifika amacına göre ilgili cihazlarda kullanılabilir. OpenSSL farklı dillerde kullanabilmek için aracı programlar bulunmakta ve kullanılmaktadır.

Kimler bu Zafiyetten Etkileniyor?

| Product | Vuln Status |

| Alpine linux Edge (geliştirme dalı) | yes |

| CentOS Stream 9 (geliştirme dalı) | yes |

| Fedora 36 | yes |

| Node.js 17.x 18.x 19.x | yes |

| MacOS Ventura | yes |

| VMware Harbor <=2.6.1 | yes |

| VMware VMware Tools 12.0.0 , 12.1.0 | yes |

| Kali 2022.3 | yes |

| Dockerhub ubuntu latest 3.0.2 | yes |

| Linux Mint 21 | yes |

| Red Hat Enterprise Linux 9 | yes |

| Ubuntu 22.04 LTS | yes |

| Dockerhub centos latest 3.x | yes |

| Ubuntu Squid 3.0.5 5 | Vulnerable |

| Dockerhub tomcat latest 3.0.2 | yes |

| Amazon Linux 2 and 2022 | yes |

| AlmaLinux 9 | Fix |

| Symantec Endpoint Protection Manager 14.3 RU5 3.0.2 | yes |

| CentOS 9 | Fix |

| OpenSUSE OpenSUSE tumbleweed | yes |

| NetApp Clustered Data ONTAP All | yes |

| curl for Windows 7.79.0 - 7.86.0 | yes |

| Dockerhub Mariadb latest version | yes |

| KeePassXC (Windows) 2.7.4 | yes |

| SUSE Manager Server 4.3 | yes |

| Red Hat Enterprise Linux 8 , 9 | Fix |

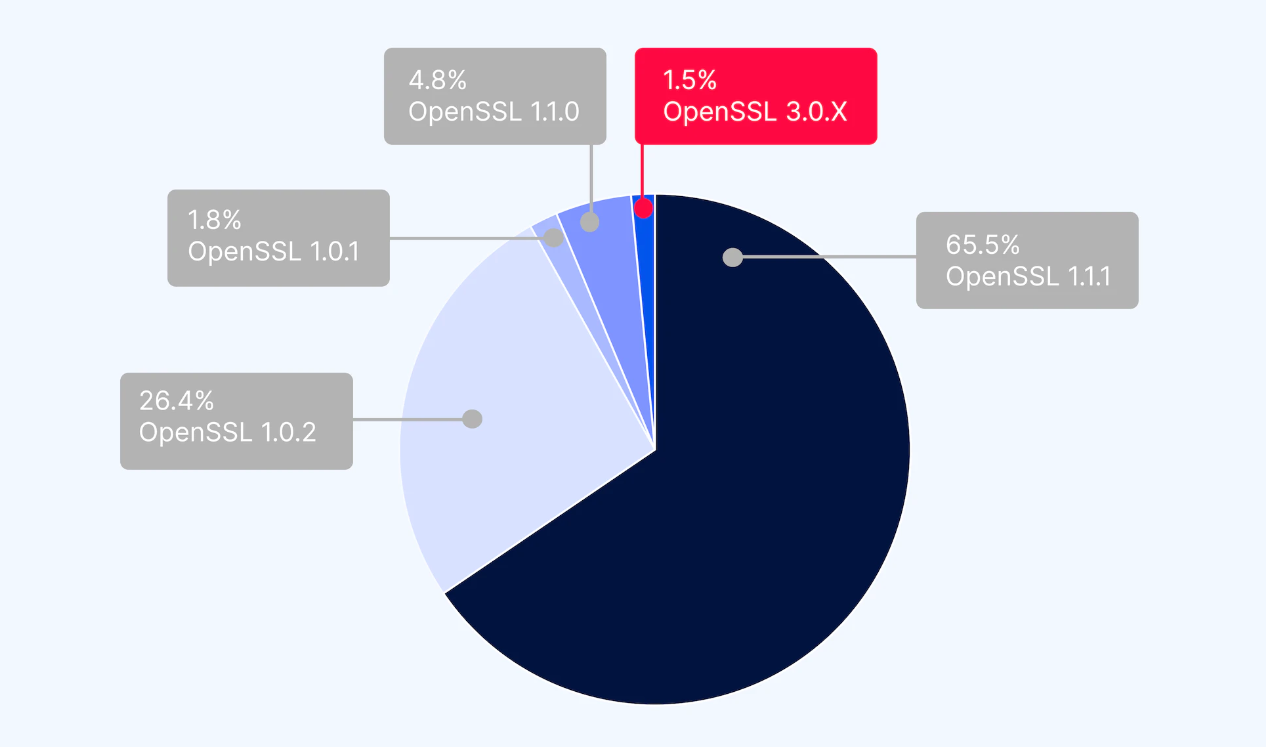

İyi haber şu ki, OpenSSL örneklerine baktığımızda etkilenen sürümlerin ortalaması yalnızca %1,5 civarındadır. Daha eski etkilenmemiş sürümlerin oranı ise %98,5'tir. Bu düşük yaygınlık, Linux dağıtım belgelerinin hızlı bir incelemesiyle açıklanabilir: yalnızca Ubuntu 22 ve RHEL 9 gibi daha yeni sürümler, paket bildirimlerinde OpenSSL 3'ü içerir.

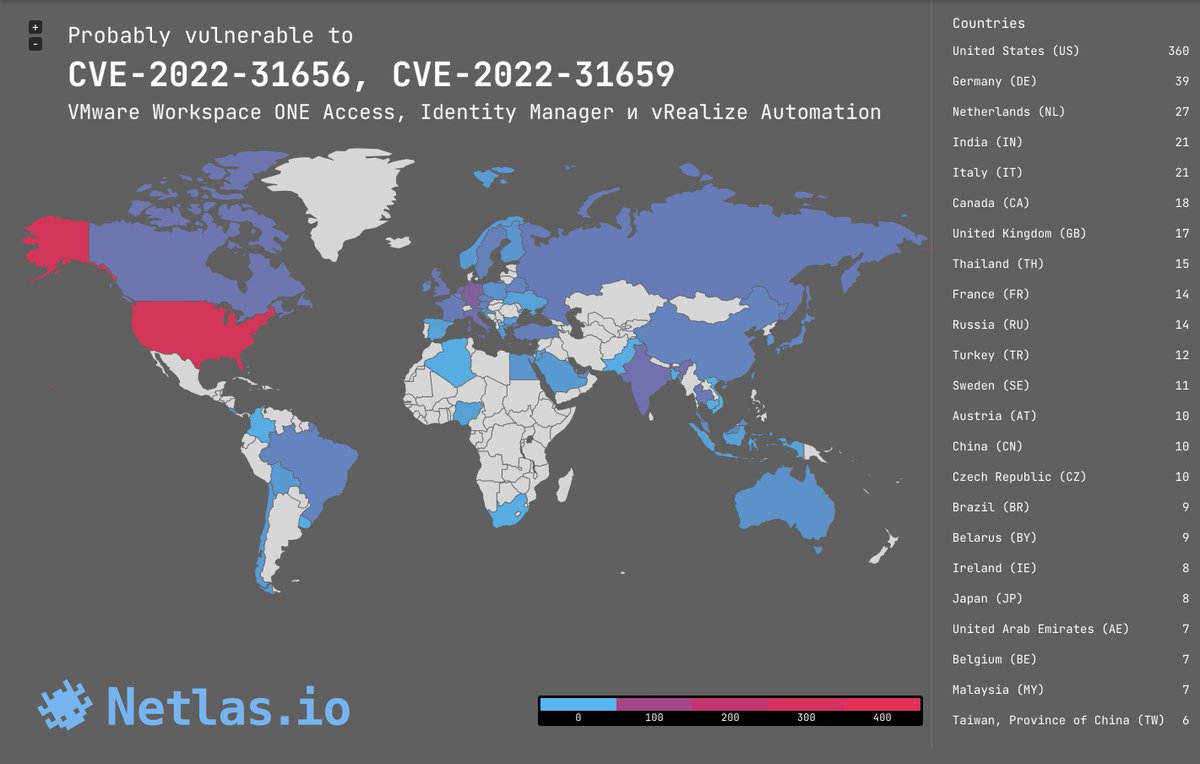

Zafiyetin Global dağılımı:

Kaynak: https://netlas.io

Önemli Ana Bilgilendirmeler: (CVE-2022-3602)

- Önem Derecesi: Yüksek

- Bu sorun, 17 Ekim 2022'de Polar Bear tarafından OpenSSL'ye bildirildi.

- Düzeltmeler Dr Paul Dale tarafından geliştirildi.

- OpenSSL 3.0.0 ila 3.0.6 sürümleri bu soruna karşı savunmasızdır.

- OpenSSL 3.0 kullanıcıları OpenSSL 3.0.7'ye yükseltme yapmalıdır.

- OpenSSL 1.1.1 ve 1.0.2 bu sorundan etkilenmez.

- Şimdiye kadar bu sorunun istismar edildiğine dair hiçbir kanıtımız yok. (Open SSL) 1 Kasım 2022

- Gerekli kontroller sonrası 1 Kasım 2022'de CVE düzeyi KRİTİK’ten YÜKSEK’e düşürüldü.

Önemli Ana Bilgilendirmeler: (CVE-2022-3786)

- Önem Derecesi: Yüksek

- OpenSSL 3.0.0 ila 3.0.6 sürümleri bu soruna karşı savunmasızdır.

- OpenSSL 3.0 kullanıcıları OpenSSL 3.0.7'ye yükseltme yapmalıdır.

- OpenSSL 1.1.1 ve 1.0.2 bu sorundan etkilenmez.

- Bu sorun 18 Ekim 2022'de Viktor Dukhovni tarafından keşfedildi.

- Viktor Dukhovni aynı zamanda CVE-2022-3602'yi araştırıyor.

- Düzeltmeler Dr Paul Dale tarafından geliştirildi.

- Şimdiye kadar bu sorunun istismar edildiğine dair hiçbir kanıtımız yok. (Open SSL) 1 Kasım 2022

Bu Güvenlik Danışma Belgesinin orijinal URL'si: https://www.openssl.org/news/secadv/20221101.txt OpenSSL önem sınıflandırmalarının ayrıntıları için lütfen bakınız: https://www.openssl.org/policies/secpolicy.html (CERT) OpenSSL nin savunmasız bir sürümüyle paketlenmiş yaygın işletim sistemlerinin ve uygulama çalışma zamanlarının bir listesini yayınladı. https://github.com/NCSC-NL/OpenSSL-2022/blob/main/software/README.md Zaafiyeti Sistemlerinizde kontrol edebilmeniz için bazı toollar: https://github.com/NCSC-NL/OpenSSL-2022 (Operasyonel bilgiler içerir.) https://github.com/alicangnll/SpookySSL-Scanner (SSLv3 Scanner for Windows, Linux, macOS)

Haberler:

Türkiye https://forum.shiftdelete.net/konular/openssl-2-yeni-kritik-guvenlik-zafiyeti-icin-yama-yayinladi.797728 USOM TR-22-0673 (OpenSSL Güvenlik Güncellemesi) bildirimi yayınladı. https://www.usom.gov.tr/bildirim/tr-22-0673

GLOBAL https://snyk.io/blog/new-openssl-critical-vulnerability https://jfrog. com/blog/cve-2022-3602-and-cve-2022-3786-high-severity-openssl-vulnerabilities-finally-published https://about.gitlab.com/blog/2022/11/01/new-openssl-30-vulnerabilities-what-you-need-to-know-to-find-and-fix-them

Öneriler - Hafifletme

- Hem CVE-2022-3602 hem de CVE-2022-3786 için önerilen temel düzeltme, OpenSSL'yi acilen 3.0.7 sürümüne yükseltmektir.

- Ubuntu 22.04 kullanıcıları “openssl” paketini 3.0.2-0ubuntu1.7 sürümüne yükseltebilir.

- Red Hat Enterprise Linux 9 kullanıcıları, “openssl” paketini openssl-3.0.1-43.el9_0 sürümüne yükseltebilir.

- vb.

Umarım yararlı olmuştur. – I hope it was helpful