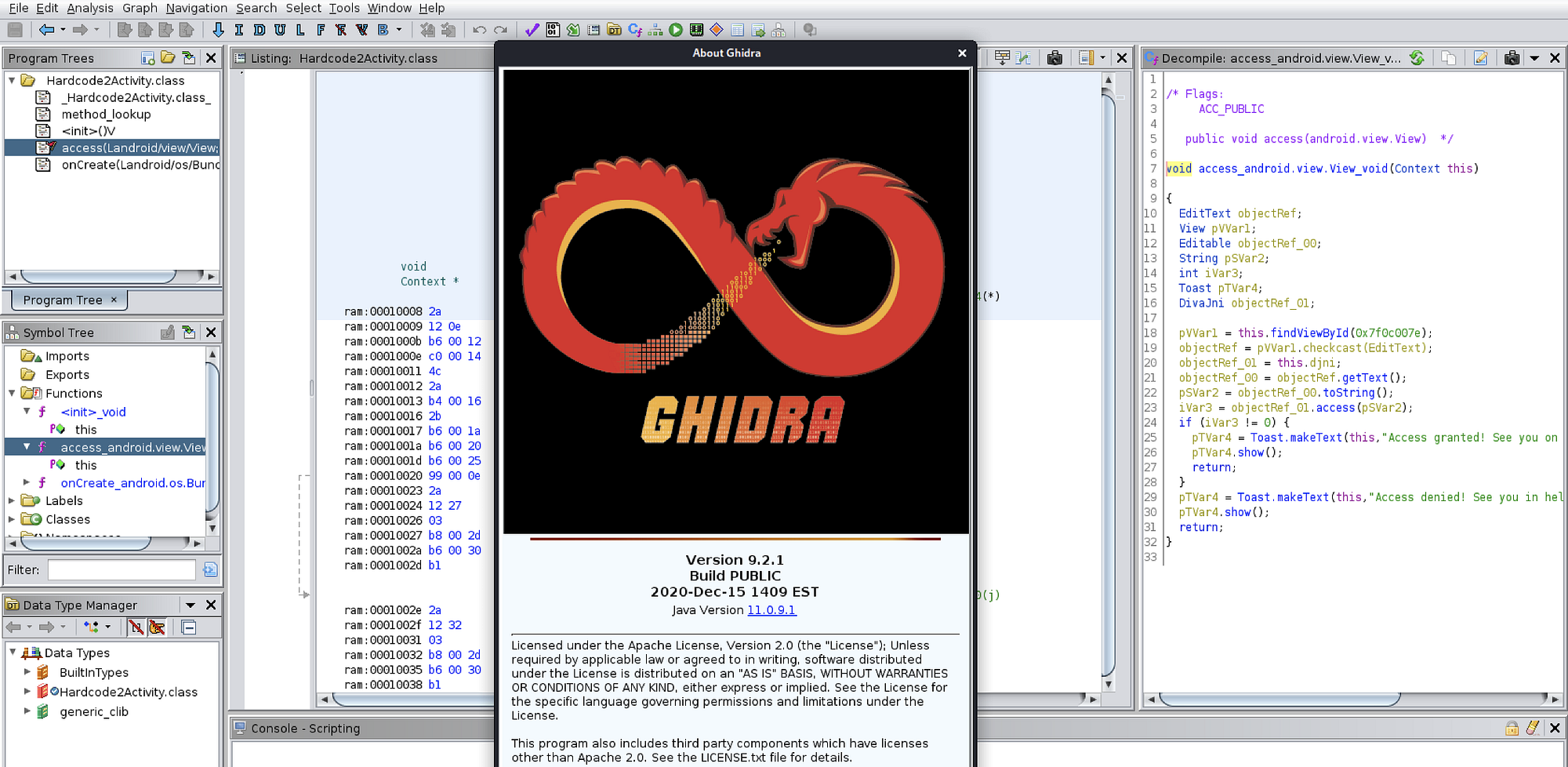

Ghidra NSA'nın Tersine Mühendislik Araç Seti

Ghidra, Amerika Birleşik Devletleri Ulusal Güvenlik Ajansı (NSA) tarafından geliştirilen ücretsiz ve açık kaynaklı bir tersine mühendislik aracıdır. Ghidra, ikili dosyaları (örneğin, çalıştırılabilir dosyaları veya kütüphaneleri) analiz etmek ve içerdikleri montaj kodunu anlamak için kullanılır. Bu, yazılımın nasıl çalıştığını anlamak, güvenlik açıklarını tespit etmek, zararlı yazılımları incelemek ve benzeri görevleri yerine getirmek için önemli bir araç haline gelmesini sağlar.

Ghidra, siber güvenlik araştırmacıları, tersine mühendislik uzmanları ve beyaz şapkalı hackerlar tarafından yaygın olarak kullanılmaktadır. IDA Pro gibi diğer tersine mühendislik araçlarına benzer özelliklere sahip olmasına rağmen, Ghidra'nın ücretsiz olması, bu tür araştırmacılar için çekici bir seçenek haline getirmiştir.

Yazılım, Java programlama dilinde yazılmıştır ve GUI (Grafik Kullanıcı Arayüzü) için Swing framework'ünü kullanır. Ayrıca, Ghidra'nın decompiler bileşeni C++ dilinde yazılmıştır ve bağımsız olarak kullanılabilir. Ghidra'nın güçlü yanlarından biri, analiz işlemlerini otomatikleştirmek için Java veya Python (Jython üzerinden) dillerinde betikler yazabilme yeteneğidir. Ayrıca, topluluk eklentileri aracılığıyla farklı programlama dilleri için destek sağlanmaktadır.

Ghidra'nın tarihçesi, Vault 7 sızıntısı aracılığıyla 2017'de kamuoyuna duyurulduğu zamanlara kadar uzanmaktadır. Ancak, yazılımın resmi olarak kullanılabilir hale gelmesi ve sınıflandırmanın kaldırılması iki yıl sonra gerçekleşti.